IPA「情報セキュリティ10大脅威(組織編)」から考える、企業がとるべき対策とは?

企業を狙うサイバー攻撃は年々高度化しており、「自社は大丈夫?」と不安に思う方も多いでしょう。特にランサムウェアやサプライチェーン攻撃は、業種や規模を問わず発生しており、被害を受けると事業継続に深刻な影響を及ぼします。

本記事では、IPAが公表した「情報セキュリティ10大脅威2026」をもとに、企業が直面しやすい脅威と、優先して取り組むべき対策を解説します。

専門知識がなくても理解できるよう分かりやすく解説しているので、情報セキュリティ対策を見直したい方はぜひ参考にしてください。

不要になったパソコン/スマホの処分にお困りなら

【法人専門】高額買取・データ消去サービス

IPA「情報セキュリティ10大脅威」とは?

「情報セキュリティ10大脅威」とは、IPA(情報処理推進機構)が公表している、国内のセキュリティリスクで特に注目すべき内容を整理したものです。

まずは、「情報セキュリティ10大脅威2026」を整理します。

情報セキュリティ10大脅威 2026|IPA

情報セキュリティ10大脅威2026の概要

| 順位 | 「組織」向け脅威 | 取り扱い回数 |

|---|---|---|

| 1 | ランサム攻撃による被害 | 11回目 |

| 2 | サプライチェーンや委託先を狙った攻撃 | 8回目 |

| 3 | AIの利用をめぐるサイバーリスク | 初選出 |

| 4 | システムの脆弱性を悪用した攻撃 | 9回目 |

| 5 | 機密情報を狙った標的型攻撃 | 11回目 |

| 6 | 地政学的リスクに起因するサイバー攻撃(情報戦を含む) | 2回目 |

| 7 | 内部不正による情報漏えい等 | 11回目 |

| 8 | リモートワーク等の環境や仕組みを狙った攻撃 | 6回目 |

| 9 | DDoS攻撃(分散型サービス妨害攻撃) | 7回目 |

| 10 | ビジネスメール詐欺 | 9回目 |

(IPA情報セキュリティ10大脅威2026より引用)

情報セキュリティ10大脅威2026は、「組織編」と「個人編」に分かれており、本記事で扱う組織編は、表のとおりです。

順位は「被害事例」や「専門家・実務担当者の意見」をもとに決定されており、現場視点を反映している点が特徴です。

企業としては、優先的に対策すべきリスクを把握するための資料として活用できます。

2026年版の特徴と全体傾向

ここでは2026年版の10大脅威の特徴を解説します。

2025年と同じく警戒が必要な脅威

情報セキュリティ10大脅威2025と2024を比較すると、上位2位の順位は変わっていません。

ランサムウェアとサプライチェーン攻撃は、依然として企業に被害を与えている脅威です。

- 1位:ランサムウェアによる攻撃

- 2位:サプライチェーンや委託先を狙った攻撃

また、「システムの脆弱性を突いた攻撃」は2年連続で上位となっており、システム管理の重要性がより注目されています。

2026年に選出された新たな脅威

2026年は「AIの利用をめぐるサイバーリスク」が新たに3位へランクインしました。

企業での生成AI(ChatGPT・Gemini・Claudeなど)活用が急激に進む一方、情報漏洩や著作権侵害といったリスクへの理解が十分に広まっていないことが、上位にランクインした背景となっています。

まず押さえたい主要な脅威と被害

情報セキュリティ10大脅威2026の中でも、特に注意したい脅威は以下のものです。

- ランサムウェア

- サプライチェーン攻撃

- 脆弱性攻撃

- 内部不正

この章ではそれぞれの脅威を具体的に説明します。

1位:ランサムウェア攻撃による被害

ランサムウェアは、社内パソコンやサーバーに侵入し、保存されているデータを暗号化して使えなくする攻撃です。

暗号化解除を条件に身代金の要求を行うほか、近年は情報を盗み出し、公開をちらつかせる「二重脅迫型」が主流となっています。

代表的な攻撃の流れは以下のとおりです。

- 「標的型メール」や「不正Webサイト」からマルウェアを侵入させる

- 侵入した端末を踏み台に、社内ネットワークへマルウェアを拡散

- サーバーや共有フォルダのデータを暗号化

- 暗号化解除と引き換えに金銭を要求

国内では、2024年6月にKADOKAWAグループがランサムウェア攻撃を受け、グループ全体のシステム停止が発生しました。

このように、ランサムウェアは業務継続に直結する重大な経営リスクとなります。

参考:ランサムウェア攻撃による情報漏洩に関するお知らせ|KADOKAWA

2位:サプライチェーン(取引先経由)の攻撃

サプライチェーン攻撃は、自社ではなく取引先や委託先を踏み台にして侵入される攻撃です。

自社のセキュリティ対策が一定水準であっても、関連会社の対策が不十分な場合、そこを起点に被害が広がる可能性があります。

代表的な攻撃の流れは以下のとおりです。

- セキュリティ対策が不十分な取引先パソコンに、不正メールなどを通じて侵入

- 業務用アカウントやVPN情報を不正に入手

- 正規通信を装って本体企業のシステムへ侵入

- 社内ネットワークや業務システムへ被害が拡大

このようにサプライチェーン攻撃は、自社だけで完結せず、取引先の管理が問われる重大なリスクです。

3位:脆弱性を突いた攻撃

脆弱性を突いた攻撃は、OSやソフトウェア、ネットワーク機器の更新が行われていない状態を狙って侵入する攻撃です。

対象を特定企業に絞らず、自動化された攻撃によって無差別に探索される点が特徴です。

代表的な攻撃の流れは以下のとおりです。

- 更新されていないサーバーやVPN機器の脆弱性を探索

- 脆弱性を悪用して管理画面や内部システムへ侵入

- 権限を奪取し、情報の窃取や不正操作を実行

- 気づかないうちに被害が拡大

実際に国内でも、VPN機器であるFortiGateの脆弱性が放置されていたことをきっかけに、情報漏えいや業務停止が発生した事例があります。

このような更新や管理の遅れは、そのまま被害につながります。

4位:内部不正による情報漏えい

内部不正による情報漏えいは、社員や退職者、委託先の関係者が立場を悪用し、データを持ち出すことで発生します。

外部攻撃と異なり、正規の権限を使って行われる点が特徴です。

悪意ある行為だけでなく、管理ルールや権限設定の不備が原因となるケースもあります。

代表的な発生パターンは以下のとおりです。

- 退職者が、在職中のアカウントを使って社内システムへアクセス

- 顧客情報や業務データをコピー

- 情報が転売・流出するなどして初めて発覚

内部不正は、技術対策だけでなく、運用や管理体制の整備が必要となります。

企業が最優先で進めるべき4つの対策

さまざまな脅威が迫るなかで、企業はセキュリティ対策を見直す必要があります。

ここでは企業が優先すべき対策として、「多要素認証」「OS・ソフト更新」「権限・ログ管理」「データ消去」を解説します。

主な脅威と対策の関係性は以下の表のとおりです。

| 脅威 | 多要素認証 | OS・ソフト更新 | 権限・ログ管理 | データ消去 |

|---|---|---|---|---|

| ランサムウェア | ◎ | ◎ | ○ | △ |

| サプライチェーン攻撃 | ◎ | ○ | ◎ | ◎ |

| 脆弱性攻撃 | △ | ◎ | ○ | × |

| 内部不正 | ○ | × | ◎ | ◎ |

※ ◎=特に有効 / ○=有効 / △=補助的 / ×=直接効果なし

それぞれ詳しく解説します。

多要素認証を標準にする

多要素認証(MFA)は、ID・パスワードに加えて、生体認証やワンタイムパスワードなど複数の要素で本人確認を行う仕組みです。

仮にパスワードが漏えいしても、追加認証が突破されない限り不正ログインを防止できます。

メールやVPN、クラウドサービスなど、外部からアクセス可能な環境では特に標準化が必要です。

多要素認証が有効な脅威

- ランサムウェア攻撃:パスワードが盗まれても、端末などへの侵入を防ぎやすい

- サプライチェーン攻撃:取引先経由で認証情報が漏れても、不正アクセスを防止できる

多要素認証は単体でも効果が高く、複数の脅威に同時に対応できる基本対策です。

ソフトウェア更新とパッチ管理を徹底

OSやソフトウェアの更新、パッチ管理は脆弱性対策の基本です。

更新を後回しにすると、意図せず攻撃の入口を残すことになります。個人任せにせず、組織として更新ルールと管理体制を整えることが重要です。

ソフトウェア更新が有効な脅威

- 脆弱性を突いた攻撃:既知の脆弱性の修正により、マルウェアの侵入経路を塞げる

- ランサムウェア攻撃:侵入に使われやすい脆弱性を解消し、感染リスクを下げられる

- サプライチェーン攻撃:VPN機器や業務用ソフトの穴を減らし、被害拡大を防ぎやすい

ソフトウェア更新は、特別な投資を必要とせず、複数の脅威に同時に効果を発揮する基本対策です。

権限・ログ管理など内部不正を防ぐ運用設計

内部不正は、正規の権限を使って行われるため、技術対策だけでは完全に防げません。

「不正が起きにくく、発覚しやすい仕組み」の構築が重要です。

具体的には「業務に応じた権限付与」「ログの取得と確認」「退職者等の権限見直し」などの徹底が基本となります。

内部不正対策が有効な脅威

- 内部不正による情報漏えい:不要な権限を与えず、操作ログの確認により不正を抑止

- サプライチェーン攻撃:委託先や外部関係者の権限も管理し、不正利用を防止

権限管理やログ管理は、悪意ある行為だけでなく、管理ミスによる情報漏えいも防止できます。

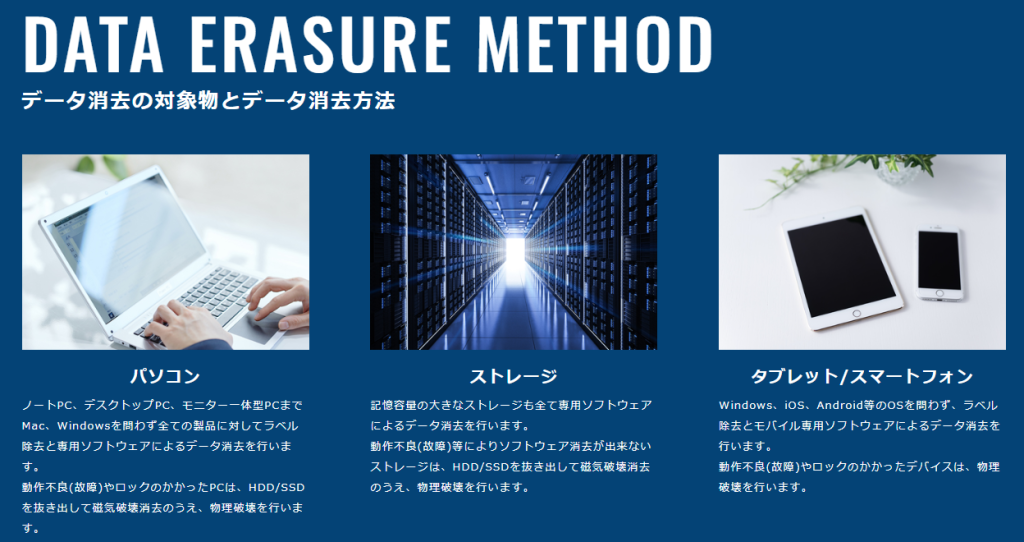

不要PC・媒体の安全なデータ処分

PCの廃棄時にデータが残ったままだと、情報漏えいにつながる恐れがあります。

単なる初期化やフォーマットではデータの完全消去はできず、適切な方法でのデータ消去が必要です。

安全なデータ処分が有効な脅威

- サプライチェーンからの情報漏えい:PC廃棄を外部業者へ委託する過程で、委託先からデータが漏えいするリスクを防止

- 内部不正による情報漏えい:退職・異動時に使用していた端末からのデータ持ち出しや、消去漏れによる情報流出を防止

不要PCや媒体のデータ消去は見落とされがちですが、情報セキュリティ対策の最後の工程として、確実に対応すべき基本対策です。

安全なデータ消去は加賀マイクロソリューションへ

IT機器のデータ消去は、信頼と実績のある加賀マイクロソリューションにお任せください。

弊社は、東証プライム上場企業「加賀電子株式会社」のグループ会社として、累計100万台以上の買取・データ消去の実績がございます。

データ消去では、お客様のセキュリティポリシーに応じた、最適な方法をご提案可能です。

安全・確実にデータ消去を行いたい法人様は、お気軽にお電話やお問い合わせフォームから、ご相談ください。